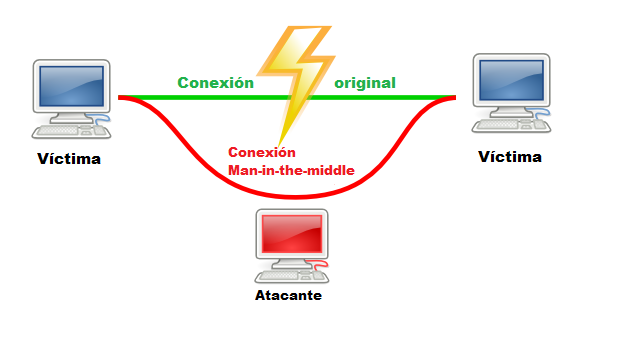

El ataque Man in The Middle o MITM consiste en introducirse en la comunicación entre dos equipos para que todo el tráfico pase por nosotros y así poder desviar o controlar las comunicaciones.

Antes de empezar tendremos que hacer unos ajustes para que nuestra máquina virtual actúe como un router y así conseguir que la información pase entre nosotros.

Primero deberemos con el comando nano cambiar el valor 0 por 1. Para usar el comando nano solo tendremos que poner nano y la ruta del archivo que queramos editar, por ejemplo, nano /home/Escritorio/editame.txt.

Ahora navegaremos hasta el archivo /etc/sysctl.conf con nano y quitaremos el símbolo # donde pone net.ipv4.ip_forward=1. Esto hace que pase de ser un comentario a un comando.

Luego pondremos sysctl -p para guardar los cambios, debería quedar algo como esto.

Para terminar de configurar nuestra máquina deberemos añadir unas reglas a iptables. Iptables es un firewall que se puede configurar de forma sencilla por consola.

En este caso hay que cambiar la ip de la imagen por la nuestra y quitar los números que hay detrás del último punto cambiándolo por 0/24. Tal y como aparece en la foto.

Ejemplo: iptables -t -nat -A POSTROUTING (ip.0/24) -o (tarjeta de red que se esté utilizando) -j MASQUERADE.

Ahora iremos a Ettercap, en el apartado Sniffing le daremos a Unified Sniffing y luego a Scan Hosts.

A continuación seleccionaremos las 2 víctimas a las que queremos realizar el ataque y las pondremos en Target 1 y Target 2, el orden de como lo pongamos da igual.

En el apartado de MITM elegimos el ARP Poisoning y marcamos la pestaña de Sniff Remote Connections.

Ahora vamos a cualquier sitio que tenga un login. Es importante que sea http, ya que un https no funcionaría con este método.

Ahora si miramos la pantalla de Ettercap veremos como sale el usuario y la contraseña de los 2 logins intentados.

Esperamos que hayáis entendido al menos de forma básica lo que es un MITM y así estar siempre más protegidos.

Estos ataques se dan la mayoría de las veces en hoteles, aeropuertos, estaciones de tren… Es decir, donde haya una red WiFi pública, por eso hay que tener mucho cuidado con ellas siempre.