Nuestro primer congreso de seguridad informática para este año en el blog, ha sido Hackron 2019. El año pasado ya habíamos estado en Tenerife para La entrevista con Igor Luckic, también para La Presentación del Libro La Amenaza Hacker con Deepack Daswani. Habíamos cerrado con las XII Jornadas del CCN-CERT Parte 1 y Parte 2. Tocó volver a las Islas Canarias y te vamos a contar como transcurrió el congreso.

Gran presentación en el Auditorio Adán Martín

A las ocho y media hora local, ya nos encontrábamos en el Auditorio Adán Martín de Santa Cruz de Tenerife para recoger las credenciales. Nada más entrar al salón de actos, se observa un lleno total. La presentación va a estar presidida por Carlos Alonso (Presidente del Cabildo de Tenerife), acompañado por más autoridades y con la presencia de los artífices del proyecto Igor y Cecilio.

De speaker tuvimos otro año más a Mónica Valle la cual se encargó de anunciar todas las charlas y mediar en las preguntas que los asistentes realizaban a los ponentes. Antes de dar comienzo a las charlas técnicas, los organizadores del evento explicaron cuál iba a ser el ambiente a vivir en Hackron y el objetivo de las charlas. Nada más entrar a la sala y tomar asiento se notaba que la expectación era máxima.

Como siempre en este tipo de conferencias, me llevo a mano los horarios porque es muy importante seleccionar las charlas a las que puedes ir. Con una buena planificación te evitas perderte gran parte de las charlas, o llegar en un momento inadecuado para la misma.

Ponencias de la mañana

La primera ponencia corría a cargo del piloto de cazas “Soku”. Éste nos obsequió con una exposición del control de las emociones y toma de decisiones como elementos claves en el apartado que nos toca a la ciberseguridad. El piloto de combate expuso varios ejemplos, como el que le tocó vivir personalmente, siendo uno de los primeros pilotos europeos en prestar apoyo aéreo en el conflicto de Libia. La Segunda charla que corría a cargo del CCN-CERT, nos llevó por los medios de ataque y vulnerabilidades principales que están afectando al sector estratégico. Para la tercera a cargo de Fortinet vimos una herramienta propia, la cual no comentaré porque no hemos tenido oportunidad de probarla en el blog y no me gusta hablar de soluciones propietarias que no hemos podido evaluar en el equipo.

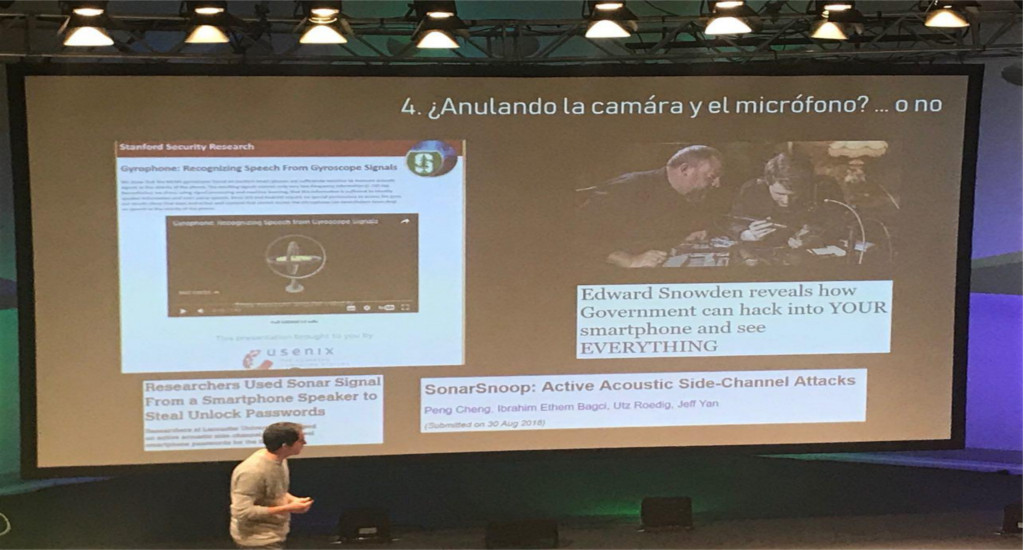

La genial charla de Alfonso Muñoz.

El momento estrella de la mañana, llegó en mi opinión con el Dr. Alfonso Muñoz. Este experto toca muchos ámbitos de la seguridad informática, si bien quizás uno de los más conocidos es el de la criptografía. Alfonso nos habló de su proyecto de teléfono móvil casero y del problema de los micrófonos de nuestros terminales. Mostró lo preocupante que puede ser que, con los procedimientos adecuados, se pueda llegar a espiar a un interlocutor, se mostraban fotos incluso donde el famoso ex-analista de la NSA, Edward Snowden, realizaba tareas de soldadura para retirar el micrófono de su teléfono móvil. En todo momento el experto dejó claro que la amenaza del teléfono móvil como herramienta de hackeo es real y posible. Es destacable el proyecto de teléfono móvil que ha realizado el Dr. Muñoz y que nos mostró en su ponencia.

Pablo González de Eleven Paths y parada para comer.

La siguiente ponencia no tuvo desperdicio. Corrió a cargo de Pablo González de Eleven Paths. El hacker español expuso varias vulnerabilidades que había presentado con anterioridad en DEF-CON. “”. Siguiendo la pauta de no comentar herramientas propietarias que no hemos utilizado y por el hambre que tenía, la charla sacrificada (que no menos útil) fue la de Panda.

Ponencias de la tarde.

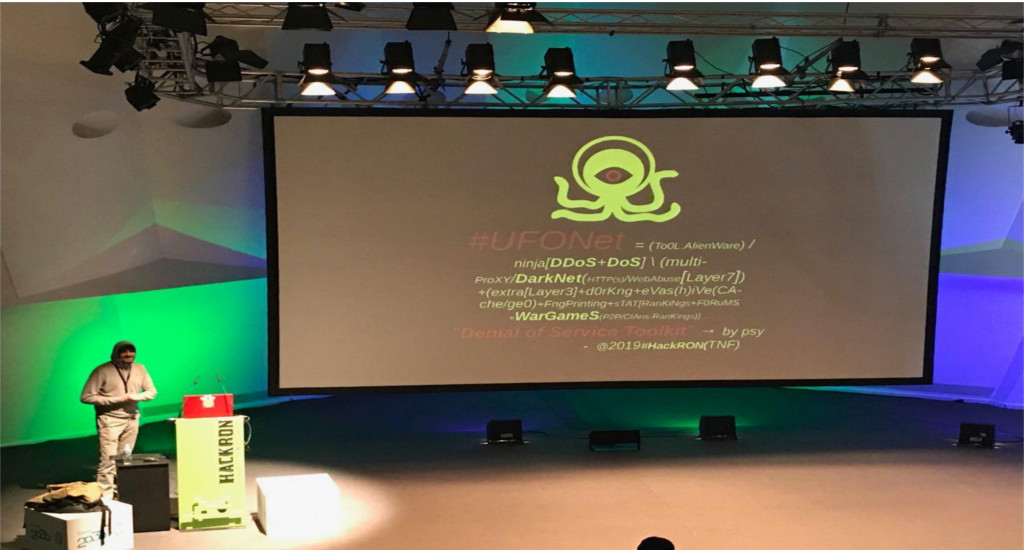

La jornada de la tarde me tenía intrigado por la aparición de personajes bastante peculiares del mundillo del hacking y del pentesting. También teníamos el CTF (Capture The Flat) de Hackron. El primer ponente de la tarde fue Lord Epsylon. El Grey Hack nos iba a mostrar el funcionamiento de su herramienta UFOnet. Ésta no es otra cosa que una botnet colaborativa (hay que recordar que el uso de una botnet con otro fin distinto del académico, puede derivar en Delitos de Daños Informáticos, recogidos en la legislación de muchos países), según el hacker la primera de este tipo, de código abierto y apoyada por una gran comunidad. Toda una maquinaria para realizar DDOS (Destributed Denial of Service o Denegación de Servicio Distribuido).

Debido a que a mí personalmente (quiero desvincular a mis compañeros, puesto que es una opinión personal) no me parece una herramienta apropiada para exponer en este blog, dada las negativas consecuencias que puede generar a multitud de personas, prefiero no dar detalles de la charla. No obstante, en este enlace tenéis una pequeña guía de la Oficina de Seguridad del Internauta (OSI), donde hablan de los DOS y DDOS, además de como evitarlos. Lord Epsylon se extendió tanto en la charla que salimos bastante tarde del Auditorio de Tenerife. El turno le llegaba al 007 de los hackers.

Deepak Daswani y Lorenzo.

De punta en blanco enfundado en su traje, apareció Deepak Daswani. Primera frase y el experto ya genera las carcajadas de todos los asistentes, incluyendo las de un servidor. Nos anuncia primero que nada, que debido a lo mal que íbamos de tiempo, de prescindir de alguna charla, sería la de Lorenzo (Securízame). Entre los dos protagonizarían el rato simpático de la tarde. Daswani le da conexión a su portátil y empieza a hablar de la manera en la que podemos ver contactos, mensajes, eliminar los últimos y demás, por medio de WhatsApp Web.

La siguiente charla corre a cargo de Lorenzo. El perito nos cuenta un interesante caso en el que tuvo que extraer la información de un terminal W10 y otro hardware. Durante el proceso nos relata como entra con comitiva judicial incluida a una empresa, para llevar acabo una extracción de datos en “caliente” por orden de la autoridad judicial.

Andrei Masalovich de Alt-Team.

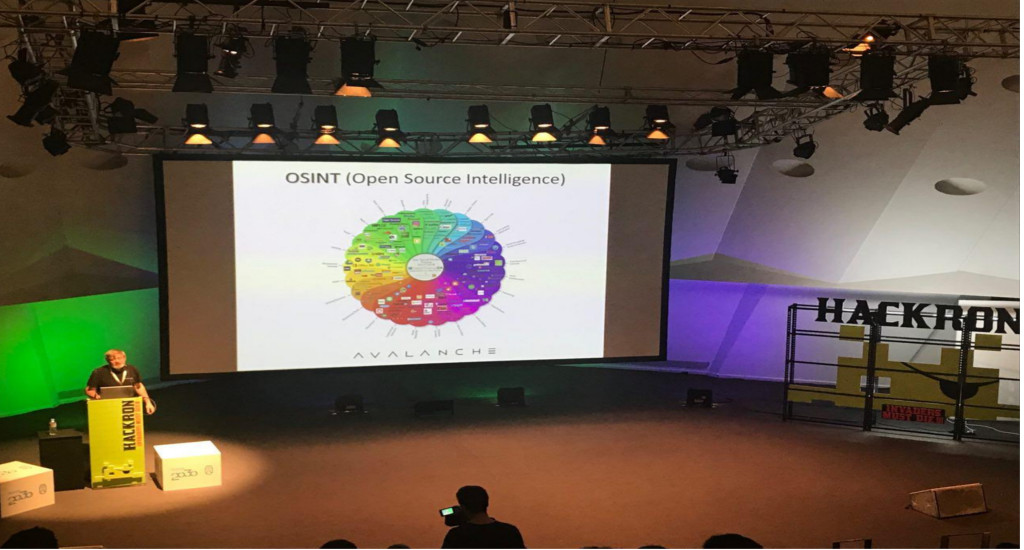

Otra de las charlas potentes, corre a cargo de un experto ruso en recopilación de datos y técnicas de OSINT (inteligencia de fuentes abiertas). Nos habla del cibercrimen, de la inteligencia en internet y cómo los diferentes perfiles de personas (desde un usuario normal, pasando a un terrorista) se polarizan entorno a diversos temas. El experto nos cuenta que la compartición de datos sin control, está generando muchos problemas al crearse extensas bases de datos con fines maliciosos. También habla sobre las videocámaras de los terminales y cómo están cambiando el «espionaje». El caso de la filtración de datos de bases militares de la conocida aplicación Strava y Los Bulos y Fake News también entran en su ponencia.

La Clausura.

El último tramo de la jornada empieza con Daniel Echeverri “Adastra”. Éste nos cuenta más sobre la extracción de información útil de Tor para encontrar contenido, además de explicarnos un poco, como simplificarlo. Después David Meléndez con una charla de ingeniería industrial y los trenes, ameniza el evento. Termina el día con el Teniente Mario Guerra del Mando Conjunto de Ciberdefensa, que nos cuenta sobre la estrategia de su grupo en una peculiar unidad militar como es el MCCD.

Si bien nos hubiese gustado estar en todas las charlas, sólo pudimos asistir a las que figuran aquí. Nos fue imposible por motivos obvios estar en todo. Quería personalmente pedirle disculpas al resto de ponentes por no poder contar lo útil de sus ponencias a nuestros lectores.

Como siempre dar las gracias una vez más al equipo de Hackron y a vosotros lectores, una vez más desearos un uso seguro de las tecnologías 😉

Os esperamos en este, vuestro Blog. Hasta el próximo artículo.