Una nueva incursión a las Islas Canarias.

Esperando en el aeropuerto, mientras me encontraba repasando mis grupos y páginas favoritas del entorno de la Ciberseguridad, me llamó la atención una nota de prensa. Deepak Daswani, un experto en Ciberseguridad de Santa Cruz de Tenerife (guardábamos buen recuerdo de la primera entrevista que hicimos en Canarias) presenta su nuevo libro. Inmediatamente pido opinión al equipo. La mitad se encuentran desperdigados en eventos como el nuevo teléfono de Honor, la HoneyCON, etc. Las respuestas son afirmativas, pero ninguno conoce al Hacker Canario. No es un problema, realizo unas gestiones y consigo ponerme en contacto con Deepak. Me comenta que presentará su libro en el Recinto Ferial de Tenerife. Nos anima a asistir al acto, fijando además con nosotros una entrevista para contarnos un poco más acerca de su nuevo proyecto.

Presentación a la altura de las circunstancias

Nada más llegar al Recinto Ferial de Tenerife, me encuentro una presentación gigantesca, y es que aunque nosotros aún no lo sabíamos, nuestro Hacker es un showman en toda regla. La sala se encuentra llena. Tenemos desde asistentes del ámbito de la Ciberseguridad a personajes del mundo deportivo. El evento cuenta con el Presidente del Cabildo de Tenerife, Carlos Alonso entre otras personalidades.

Nada más tomar el micrófono ya vemos el porqué de tanto revuelo. Nuestro anfitrión aparte de Experto en Ciberseguridad, es un comunicador excepcional que engancha al público desde el primer minuto. Tras las presentaciones que dedican varios asistentes del entorno político y estudiantil, el experto se levanta y empieza a realizar diferentes pruebas de concepto. Vemos Webcams vulnerables, sistemas SCADA sin protección. Deepak toma el control de un S.O vulnerable que se encuentra mal protegido. Pero el momento estrella es cuando pide un voluntario del público. Va a realizar una prueba. Va a demostrar como puede suplantar la identidad del Presidente del Cabildo de Tenerife Carlos Alonso, enviando un correo electrónico. Le cuesta cinco o seis minutos enviar un email, pide al voluntario que revise su bandeja de entrada en Gmail y voilà. Aparece un correo electrónico que parece totalmente legítimo, como si lo hubiera enviado el propio Presidente del Cabildo Insular.

Termina la presentación con la firma de libros y un picoteo, me despido de Deepak Daswani quedando para el día siguiente en una céntrica cafetería de la capital.

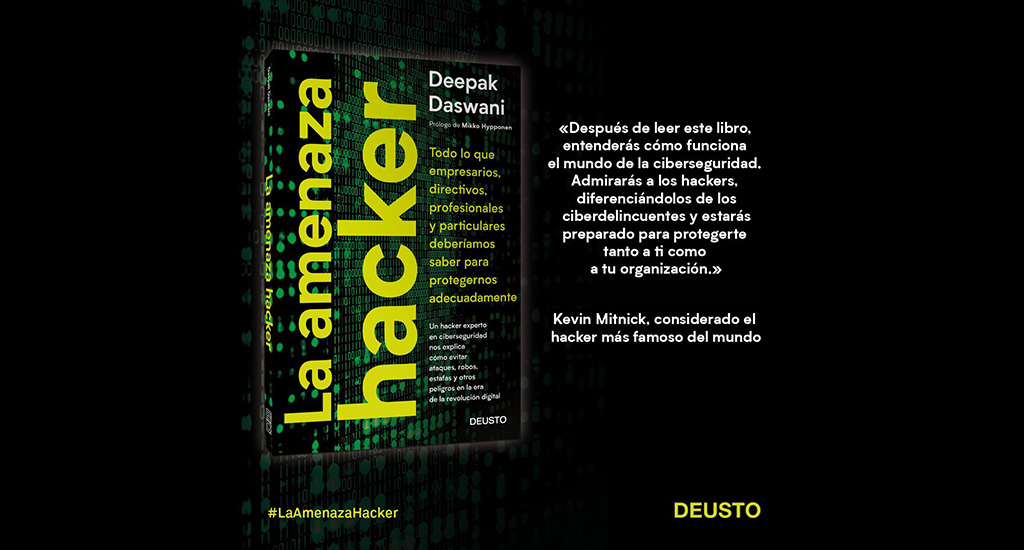

Deepak Daswani nos desvela las claves de su libro La Amenaza Hacker.

Sobre el medio día mientras me encuentro reunido con compañeros del ámbito de la Ciberseguridad me vibra el teléfono móvil

Raúl ¿Tomamos el café?

Me dirijo a la cafetería y sale a recibirme Deepak. Como siempre el experto Canario que bien podría ser jugador de baloncesto por su altura, va de punta en blanco. Nos pedimos dos cortados. Me cuenta que se encuentra ahora mismo trabajando en más proyectos, aprovechamos para hablar un poco de conocidos y amigos en común del entorno, además del panorama de la seguridad informática. Sin acabarnos el café, ya lo asalto a preguntas.

Habla Daswani.

Deepak muchas gracias por concedernos la entrevista, nos alegramos de tenerte en Rincón de la Tecnología.

Gracias a ti Raúl, para lo que necesitéis.

Después de una dilatada carrera en el mundo de la seguridad informática ¿Cuáles han sido tus motivaciones para escribir este libro?

Viene como complemento a la labor que llevo haciendo en concienciación y divulgación con personas y medios de comunicación. Como bien sabes he trabajado con Incibe y Deloitte entre otras impartiendo durante años formación en Ciberseguridad en eventos multidisciplinares. Me lo piden mucho las empresas, algo real. No sólo charlas. Es un poco trasladar este trabajo a un libro. Veía que existían muchos manuales técnicos, pero que hasta ahora no teníamos un libro para que el ciudadano de a pie, conociera cuales son los peligros a los que se enfrenta. Intenta acercar (el libro) el mundo de la seguridad informática para que cualquiera lo pueda entender. Tanto un usuario particular como un responsable de empresa pueda conocer los riesgos a los que se enfrenta.

Hemos podido ver que estás muy volcado en actuar para que la comunidad esté informada ¿Crees que los usuarios sienten la amenaza hacker?

Hay de todo. Existen usuarios menos concienciados que no atienden a lo que hacen los dispositivos sin tomar grandes medidas de seguridad. Y también existen usuarios que por haber sufrido algún episodio desagradable, están más involucrados. Eso en cuanto a particulares. Aún así con todos los trabajos que estamos realizando los que nos dedicamos a esto, estamos un pasito por delante de lo que estábamos hace unos años.

Como hemos podido apreciar en este viaje a las Islas Canarias, la Ciberseguridad se encuentra en auge ¿Crees que tenéis una buena materia prima en Canarias en particular y en España en general?

Creo que en general en España estamos muy bien respecto a científicos y exploradores. Se publican investigaciones potentes en grandes convenciones como Defcon. En Canarias yo no voy a hablar de mí, pero estamos viendo cada vez más chavales interesándose por el sector. Siendo profesionales avanzados en la materia.

Te hemos visto en Incibe, en Eleven Paths. Pienso que nuestros lectores en Latinoamérica agradecerán esta pregunta ¿Estarás próximamente en algún evento en el continente Americano?

Justo el día 14 viajo a Colombia para participar el día 15 de noviembre en un evento de Asobancaria en Bogotá. Acabo de estar en Medellín hace unas semanas y suelo ir bastante cuando me invitan a dar algunas ponencias allí.

La pregunta del usuario @Omithion

Te diré que mientras presentabas tu libro, lancé un tweet, en el que pedíamos que un usuario te hiciera una pregunta para la entrevista. La pregunta la formuló @Omithion y es la siguiente:

¿Piensa que el IOT está empezando a ser uno de los mayores problemas en la Ciberseguridad? Y de ser así ¿Cómo piensa que pueden reducirse esas vulnerabilidades? ¡Un saludo!

Una de las preocupaciones en el sector son los riesgos del IOT, porque se muestran muchos dispositivos en el mercado que se presentan sin haber tenido en cuenta la seguridad en el diseño. Además algunos usuarios los instalan con sus configuraciones por defecto, contraseñas de fábrica. Esto hace que puedan presentar un riesgo para la seguridad de los usuarios porque al instalar dispositivos de este tipo con acceso exterior, al final exponen todo lo que esté al alcance de su red.

Sabemos que en estos días estás muy liado por la presentación de tu libro y no queremos quitarte más tiempo ¿Cuál es el futuro inmediato de Deepak Daswani?

(Mira y sonríe)

Primero la conferencia que te comenté antes, ir a Barcelona a la presentación del Libro. Tengo pendiente otra conferencia en Madrid. Impartir formación en Galicia. Tengo el mes de Diciembre bastante liado también, sin olvidarme del pentesting.

Despedida y agradecimiento.

Tras terminarnos el café, nos damos la mano. Le doy mi enhorabuena a Deepak Daswani y él hace lo mismo con nosotros, agradeciéndonos la entrevista.

Desde este blog animaros a comentar si ya habéis leído el libro vuestro parecer. Además podéis contactarnos por las redes sociales.

Como siempre lectores, desearos un uso provechoso y seguro de las tecnologías. Hasta el próximo articulo 😉